По умолчанию в операционной системе Windows имеется несколько открытых портов, которые используются для разных сетевых протоколов. В большинстве случаев эти протоколы и связанные с ними порты и службы Виндовс совершенно не нужны - для работы в сети Интернет достаточно одного стандартного протокола TCP/IP. Кроме того, некоторые открытые порты делают компьютер уязвимым для хакерских атак. В этой статье рассказывается о том, как отключить ненужные открытые порты в Windows XP.

Для того, что бы узнать, какие порты открыты, потребуется консольная программа FPORT , которую можно скачать , или программа TCPView (её можно скачать ), либо программа CurrPorts (скачать ).

Распаковав программу FPORT , файл программы fport.exe следует поместить в директорию с операционной системой (например, C:\WINDOWS ), и теперь можно будет вызвать эту программу, создав ярлык с параметром cmd /k fport или введя эту последовательность команд cmd /k fport в окне запуска программ (Пуск --> Выполнить) . Здесь вызывается командный процессор (cmd ) с праметром /k , этот параметр указывает командному процессору не закрывать своё окно после выполнения программы fport.exe .

Запустив утилиту fport.exe , можно увидеть список открытых портов:

FPort v2.0 - TCP/IP Process to Port Mapper Copyright 2000 by Foundstone, Inc. http://www.foundstone.com Pid Process Port Proto Path 756 -> 135 TCP 4 System -> 139 TCP 4 System -> 445 TCP 404 -> 1028 TCP 404 -> 123 UDP 0 System -> 123 UDP 0 System -> 137 UDP 0 System -> 138 UDP 756 -> 445 UDP 4 System -> 500 UDP 0 System -> 1900 UDP 4 System -> 4500 UDP

Это типичные открытые порты в только что установленной операционной системе Windows XP SP3.

Так же эти открытые порты могут быть показаны программой TCPView :

И программой CurrPorts :

Назначение портов

- 123 - Network Time Protocol (NTP) - синхронизация часов компьютера.

- 135 - Удаленный вызов процедур (RPC).

- 137 - NetBIOS -Пртокол для работы с локальной сетью - (служба netbios-ns - служба имен NETBIOS).

- 138 - NetBIOS - Пртокол для работы с локальной сетью - (служба netbios-dgm - служба дейтаграмм NETBIOS).

- 139 - NetBIOS - Пртокол для работы с локальной сетью - (служба netbios-ss - служба сеансов NETBIOS).

- 445 - TCP/IP - MS Сетевой доступ (служба microsoft-ds).

- 500 - IPSec (VPN tunneling) - Internet Key Exchange (IKE).

- 1028 - порт динамически выделяемый операционной системой Windows, для этого используются порты с номерами больше 1024.

- 1900 - UPnP.

- 4500 - IPSec (VPN tunneling) - NAT traversal.

В данном примере для работы в сети интернет нужен только один порт - 1028 с протоколом TCP. Остальные порты можно отключить.

Отключение открытых портов

Для отключения портов 123, 135, 138, 139, 445, 500, 1900 и 4500 потребуется программа PORTS OFF , которую можно скачать . Эта программа позволяет отключить как ненужные порты, так и ненужные службы - Удалённый реестр (Remote Registry Service ) и Службу сообщений (Messenger ).

Программа предназначена для операционной системы Windows XP/2000/2003.

Как пользоваться программой PORTS OFF

.

Установив необходимые переключатели в положение OFF

, следует нажать кнопку Apply

, после чего потребуется произвести перезагрузку компьютера, что бы изменения вступили в силу. После первого использования программы настройки, связанные с портами 135, 137-139 и 445 будут сохранены и при необходимости их можно будет легко восстановить (для этого предназначены кнопки Restore Default

).

С отключёнными портами компьютер защищён от хакерских атак и и червей-вирусов. Следует отметить, что при отключении порта 123 системное время на компьютере необходимо будет корректировать вручную, так что этот порт можно в принципе оставить открытым или использовать для синхронизации времени какую-либо стороннюю программу, например, NIST , которую можно скачать . Для синхронизации внутренних часов компьютера эту консольную программу следует запускать со следующими параметрами:

nist.exe ntp.okstate.edu -s

Здесь ntp.okstate.edu

- имя сервера точного времени (можно использовать другой сервер, например, time.windows.com

);

-s

- параметр, указывающий программе произвести синхронизацию системных часов компьютера.

Что бы каждый раз не набирать эти команды, можно сделать ярлык для запуска утилиты NIST :

Параметры ярлыка выбраны такими (cmd.exe /k nist.exe ntp.okstate.edu -s ) для того, что бы консольное окно вывода не закрывалось после выполнения.

Вирус WannaCry, он же WannaCrypt или Wanna Decryptor, поразил виртуальный мир в мае 2017 года. Вредоносная программа проникала в локальные сети, заражая один компьютер за другим, шифровала файлы на дисках и требовала от пользователя перевести вымогателям от $300 до $600 за их разблокировку. Аналогичным образом действовал вирус Petya, получивший едва ли не политическую известность летом 2017 года.

Оба сетевых вредителя проникали в операционную систему компьютера-жертвы через одну и ту же дверь - сетевые порты 445 или 139. Вслед за двумя крупными вирусами и более мелкие виды компьютерной заразы начали эксплуатировать Что же это за порты, которые сканируют все, кому не лень?

За что отвечают порты 445 и 139 в ОС Windows

Данные порты используются в системе Windows для совместной работы с файлами и принтерами. Первый порт отвечает за работу протокола Server Message Blocks (SMB), а через второй работает протокол Network Basic Input-Output System (NetBIOS). Оба протокола позволяют компьютерам под управлением Windows подключаться по сети к «расшаренным» папкам и принтерам поверх основных протоколов TCP и UDP.

Начиная с Windows 2000, совместная работа с файлами и принтерами по сети осуществляется в основном через порт 445 по прикладному протоколу SMB. Протокол NetBIOS использовался в более ранних версиях системы, работая через порты 137, 138 и 139, и данная возможность сохранилась в более поздних версиях системы в качестве атавизма.

Чем опасны открытые порты

445 и 139 представляет собой незаметную, но значимую уязвимость в Windows. Оставляя данные порты незащищенными, вы широко распахиваете дверь на свой жесткий диск для непрошеных гостей вроде вирусов, троянов, червей, а также для хакерских атак. А если ваш компьютер включен в локальную сеть, то риску заражения вредоносным программным обеспечением подвергаются все ее пользователи.

Фактически, вы открываете совместный доступ к своему жесткому диску любому, кто сумеет получить доступ к данным портам. При желании и умении злоумышленники могут просмотреть содержимое жесткого диска, а то и удалить данные, форматировать сам диск или зашифровать файлы. Именно это и делали вирусы WannaCry и Petya, эпидемия которых прокатилась по миру этим летом.

Таким образом, если вы заботитесь о безопасности своих данных, будет не лишним узнать, как закрыть порты 139 и 445 в Windows.

Выясняем, открыты ли порты

В большинстве случаев порт 445 в Windows открыт, так как возможности совместного доступа к принтерам и файлам автоматически включаются еще при установке Windows. Это можно легко проверить на своей машине. Нажмите сочетание клавиш Win + R , чтобы открыть окно быстрого запуска. В нем введите “ cmd” для запуска командной строки. В командной строке наберите “netstat - na ” и нажмите Enter . Данная команда позволяет просканировать все активные сетевые порты и вывести данные об их статусе и текущих входящих подключениях.

Через несколько секунд появится таблица статистики по портам. В самом верху таблицы будет указан IP-адрес порта 445. Если в последнем столбце таблицы будет стоять статус “LISTENING” , то это означает, что порт открыт. Аналогичным образом можно найти в таблице порт 139 и выяснить его статус.

Как закрыть порты в Windows 10/8/7

Существует три основных метода, позволяющих закрыть порт 445 в Windows 10, 7 или 8. Они не сильно отличаются друг от друга в зависимости от версии системы и достаточно просты. Можно попробовать любой из них на выбор. Этими же способами можно закрыть и порт 139.

Закрываем порты через брандмауэр

Первый метод, позволяющий закрыть 445 порт в Windows, является наиболее простым и доступен практически любому пользователю.

- Перейдите в Пуск > Панель управления > Брандмауэр Windows и нажмите на ссылку Дополнительные параметры .

- Нажмите Правила для входящих исключений > Новое правило . В отобразившемся окне выберите Для порта > Далее > Протокол TCP > Определенные локальные порты , в поле рядом введите 445 и нажмите Далее.

- Далее выберите Блокировать подключение и опять нажмите Далее . Установите три галочки, снова Далее . Укажите название и, при желании, описание нового правила и нажмите Готово .

Теперь возможность входящего соединения на порт 445 будет закрыта. Если необходимо, аналогичное правило можно создать и для порта 139.

Закрываем порты через командную строку

Второй метод включает в себя операции с командной строкой и больше подходит для продвинутых пользователей Windows.

- Нажмите Пуск и в строке поиска в нижней части меню наберите “cmd” . В отобразившемся списке кликните правой кнопкой мыши на cmd и выберите Запуск от имени администратора .

- В окно командной строки скопируйте команду netsh advfirewall set allprofile state on. Нажмите Enter.

- Затем скопируйте следующую команду: netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445". Нажмите Enter еще раз.

В результате выполнения процедуры так же будет создано правило брандмауэра Windows для закрытия порта 445. Некоторые пользователи, впрочем, сообщают, что данный метод не работает на их машинах: при проверке порт остается в статусе “LISTENING”. В этом случае следует попробовать третий способ, который также достаточно прост.

Закрываем порты через реестр Windows

Блокировать соединения на порт 445 можно также путем внесения изменений в системный реестр. Использовать данный метод следует с осторожностью: реестр Windows является основной базой данных всей системы, и случайно допущенная ошибка может привести к непредсказуемым последствиям. Перед работой с реестром рекомендуется сделать резервную копию, например, с помощью программы CCleaner.

- Нажмите Пуск и в строке поиска введите “regedit” . Нажмите Enter .

- В дереве реестра перейдите в следующий каталог: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\NetBT\Parameters.

- В правой части окна отобразится список параметров. Нажмите правой кнопкой мыши в свободной области списка и выберите Создать . В раскрывающемся меню выберите Параметр DWORD (32-bit) или Параметр DWORD (64-bit) в зависимости от типа вашей системы (32-битная или 64-битная).

- Переименуйте новый параметр в SMBDeviceEnabled , а затем дважды кликните по нему. В отобразившемся окне Изменение параметра в поле Значение замените 1 на 0 и нажмите OK для подтверждения.

Этот способ является наиболее эффективным, если точно следовать приведенной выше инструкции. Следует отметить, что он относится только к порту 445.

Для того чтобы защита была эффективнее, после внесения изменений в реестр можно также отключить службу Windows Server. Для этого выполните следующее:

- Нажмите Пуск и в строке поиска введите "services.msc". Откроется список системных служб Windows.

- Найдите службу Server и дважды кликлите по ней. Как правило, она располагается где-то в середине списка.

- В отобразившемся окне в раскрывающемся списке Тип запуска выберите Отключена и нажмите ОК .

Приведенные выше методы (за исключением третьего) позволяют закрыть не только порт 445, но и порты 135, 137, 138, 139. Для этого при выполнении процедуры просто заменяйте номер порта на нужный.

Если вам впоследствии понадобится открыть порты, просто удалите созданное правило в брандмауэре Windows или измените значение созданного в реестре параметра с 0 на 1, а потом включите обратно службу Windows Server, выбрав в списке Тип запуска значение Автоматически вместо Отключена .

Важно! Необходимо помнить, что порт 445 в Windows отвечает за совместный доступ к файлам, папкам и принтерам. Таким образом, если вы закроете данный порт, вы больше не сможете «расшарить» общую папку для других пользователей или распечатать документ по сети.

Если ваш компьютер включен в локальную сеть и данные функции необходимы вам для работы, следует воспользоваться сторонними средствами защиты. К примеру, активируйте сетевой экран вашего антивируса, который возьмет под контроль все порты и будет осуществлять их мониторинг на предмет несанкционированного доступа.

Выполняя приведенные выше рекомендации, можно обезопасить себя от незаметной, но серьезной уязвимости в Windows и защитить свои данные от многочисленных видов зловредного программного обеспечения, которое способно проникнуть в систему через порты 139 и 445.

Проблема

Проблема Брандмауэра windows (windows Firewall) заключается не в том как закрыть все порты, а в том, как открыть только необходимые. И главное, что сходу хрен поймешь, каким образом ограничить подключение к некоторым портам по IP адресам клиентов. По отдельности решить эти задачи не сложно, но чтобы было вместе - не встретил ни одного толкового руководства, поэтому и написана данная заметка. Так же, найденное решение не предполагает установки стороннего фаервола.

Недостатки Брандмауэра windows: - Если создать запрещающее правило для всех портов, а потом разрешающие для необходимых, то они не попадают в белый список, т.к. запрещающие правила приоритетнее разрешающих. Т.е. если запрет на подключение по порту существует, то разрешение на этот порт работать уже не будет.

Нет приоритетов правил, как в нормальных фаерволах, чтобы сначала указать открытые порты, а последним задать запрещающее правило для всех остальных.

Допустим, есть VPS на винде, но у хостера нет внешнего фаервола, которым можно прикрыться. Свежеустановленная винда торчит наружу как минимум 135/tcp, 445/tcp, 49154/tcp и 3389/tcp (если включен RDP) портами даже в публичной сети (Public network), что требует исправления.

Алгоритм

Есть три типа портов, это: - Общедоступные порты, которые должны быть открыты для всего интернета. Пусть будут 80 и 443 (http и https) - Фильтруемые порты, доступные только с определенных IP адресов. Возьмем 3389 (RDP) - Все остальные, должны быть закрыты Требуется: 1. Создать правило, запрещающее всё, кроме трех вышеобозначенных портов. 2. Для общедоступных больше делать ни чего не требуется.

3. Для фильтруемого создать разрешающее правило, указав белые адреса.

Секрет в том, что при запрещении всех портов надо явно указать разрешенные. Иначе, как было сказано выше, не получится открыть нужные.

Пример

Задача 1: оставить открытыми для всего интернета 80, 443 и 3389 порты. Все остальные закрыть. 1. Создать новое правило для входящих подключений 2. Тип правила (Rule Type). Настраиваемые (Custom) 3. Программа (Program). Все программы (All programs) 4. Протокол и порты (Protocol and Ports). Тип протокола (Protocol type) - TCP. Локальный порт (Local port) - Специальные порты (Specific Ports). В поле вписать диапазон портов, за исключением 80, 443 и 3389. Должно выглядеть так - 1-79, 81-442, 444-3388, 3390-65535 5. Область (Scope). Локальный (local) - Любой IP-адрес (Any IP address). Удаленный (remote) - Любой IP-адрес (Any IP address). 6. Действие (Action). Блокировать подключение (Block the connection). 7. Профиль (Profile). Выбрать на свое усмотрение. Если не уверен, то выбрать все.

8. Имя (Name). Назвать его, например, Block_TCP.

Теперь указанные порты открыты для всего интернета, но, как минимум, не безопасно открывать всем порт RDP и желательно ограничить подключение только со своих IP адресов.

Задача 2: оставить открытыми для всего интернета 80 и 443 порты. Ограничить подключение на порт 3389 только с разрешенных IP адресов. Все остальные закрыть. Шаги 1-8 аналогичны предыдущей задаче, т.е. создается правило, разрешающее коннект по трем указанным портам. Для фильтрации по IP надо создать второе правило: 9. Создать новое правило для входящих подключений 10. Тип правила. Настраиваемые 11. Программа. Все программы 12. Протокол и порты. Тип протокола - TCP. Локальный порт - специальные порты. Вписать порт 3389 13. Область. Локальный - Любой IP-адрес. Удаленный - Указанные IP-адреса. Сюда вписать белый список IPшников или подсетей, которым разрешен коннект по данному порту 14. Действие. Разрешить подключение. 15. Профиль. Выбрать на свое усмотрение. Если не уверен, то выбрать все.

16. Имя. Назвать его, например, RDP.

Если фильтруемых портов несколько, то создается по одному правилу на каждый порт.

Ну и чтобы стать совсем защищенным - создать правило, блокирующее все UDP соединения.

Задача 2 из консоли

Для хардcoreщиков приведу вторую задачу в виде консольных команд:

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=1-79,81-442,444-3388,3390-65535 name="Block_TCP" netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=3389 remoteip=192.168.0.0/24,x.x.x.x name="RDP" netsh advfirewall firewall add rule dir=in action=block protocol= UDP name="Block_All_UDP"

В конечном итоге, в гуёвине должно выглядеть так: Для правила RDP:

Для правила Block_TCP:

UPDATE

Выяснилось, что приведенный выше синтаксис командной строки не работает на WS2008R2, а конкретно - перечисления в любом параметре, поэтому пришлось разбивать два правила на восемь:

Netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=1-79 name="Block_TCP-1" netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=81-442 name="Block_TCP-2" netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=444-3388 name="Block_TCP-3" netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=3390-65535 name="Block_TCP-4" netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=80 name="HTTP" netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=443 name="HTTPS" netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=3389 remoteip=192.168.0.0/24 name="RDP-1" netsh advfirewall firewall add rule dir=in action=allow protocol=TCP localport=3389 remoteip=x.x.x.x name="RDP-2"

notessysadmin.com

Как закрыть порты, блокируем протоколы

Как закрыть порты и протоколыПривет всем читателям блога. Сегодня мы поговорим о портах windows и как их закрыть.Чтобы защитить компьютер, не обязательно пользоваться брандмауэром: вы можете вручную закрыть порты и блокировать некоторые протоколы.

Брандмауэр способен защитить персональный компьютер и сеть от незваных гостей. Если вы не хотите устанавливать брандмауэр, но все же хотите защитить свой компьютер, то у вас есть возможность вручную закрыть тот или иной порт или блокировать определенные протоколы.

Некоторые порты и протоколы могут быть использованы для атаки на вашу систему. Например, кто-нибудь может управлять вашим компьютером с помощью службы Telnet, если порт, через который она обычно работает (порт 23), оставлен открытым. Во многом известный троян Back Orifice, дающий отморозкам неограниченную власть над вашей системой, использует различные порты, и порты с номерами 31337 и 31338.

Чтобы защитить свой компьютер, вам стоит закрыть все порты, кроме тех, которые нужны для работы, например порт 80 должен быть открыт, если вы хотите просматривать web-страницы.

Как закрыть порты

Чтобы вручную закрыть порты и блокировать протоколы, щелкните правой кнопкой мыши на папке Сетевое окружение (My Network Places) и выберите пункт Свойства (Properties) - откроется папка Сетевые подключения (Network Connections). Затем щелкните правой кнопкой мыши на соединении, для которого вы хотите закрыть порты, и снова выберите Свойства. Выделите в списке строчку Протокол Интернета (TCP/IP) (Internet protocol (TCP/IP) и щелкните на кнопке Свойства (Properties).

На вкладке Общие (General) щелкните на кнопке Дополнительно (Advanced). В появившемся диалоговом окне Дополнительные параметры TCP/IP (Advanced TCP/IP Settings) перейдите на вкладку Параметры(Options), выделите строчку Фильтрация TCP/IP (TCP/IP Filtering) и щелкните на кнопке Свойства(Properties). Появится диалоговое окно Фильтрация TCP/IP (TCP/IP filtering). Чтобы заблокировать порты TCP, UDP и протоколы IP, для каждого из них выберите пункт Только (Permit only).

Таким образом вы успешно закроете все порты TCP, UDP и заблокируете протоколы IP. Как устранить ошибки в портах читайте далее Однако закрыть все порты - это не выход. Нужно указать системе, через какие порты можно

передавать данные. Запомните, что если вы хотите просматривать web-страницы, необходимо открыть порт 80! Чтобы открыть определенные порты или разрешить использование некоторых протоколов, щелкните на кнопке Добавить (Add). Укажите порты и протоколы, которые вы хотите открыть, а затем нажмите ОК. Теперь будут использоваться только порты и протоколы из составленного вами списка.

Получение списка имеющихся в системе портов

Существует как минимум два способа:

1. Список доступных портов можно узнать, проанализировав ключ реестра

HKEY_LOCAL_MACHINE/HARDWARE/DEVICEMAP/SERIALCOMM 2. Можно поочередно попробовать открыть порты COM1 .. COM9, таким образом удастся установить все доступные порты (т.е. порты, не открытые другими приложениями).

Как отключить ненужные службы windows XP Вы можете узнать здесь

Как изменить динамический IP-адрес, для обхода времени ожидания на файла обменниках читайте далее Вот вкратце вы ознакомились, как можно закрыть порты.

jumabai.blogspot.ru

Как закрыть порты?

66652 08.08.2009Твитнуть

Плюсануть

Пройдя наш тест "безопасность вашего компьютера" вы обнаружили, что ваша система имеет один или несколько открытых портов и незнаете как их закрыть? Не беда, мы постараемся вам помочь.

Как можно закрыть порты?

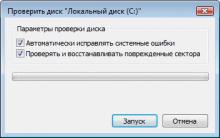

Первый и самый простой вариант - это завершить работу программ или служб, которые используют эти порты (можно сказать открывают). В первую очередь это порты 135-139, 445, Это можно сделать вручную, что требует определенных знаний и навыков. Чтобы немного упростить вам эту задачу мы рекомендуем использовать небольшую программку windows Worms Doors Cleaner, объемом всего 50 kB. Скачав ее и запустив, вы увидите следующее окошко

Вам останется только нажать кнопки с надписью Disable и Close, после чего перезагрузить компьютер. В итоге все индикаторы должны быть зеленого цвета. Это будет означать, что порты 135-139, 445 и 5000 закрыты.

Эта методитка поможет закрыть вам всего несколько портов и ни в коем случае не заменит установку Firewall

Второй вариант - это установка программы Firewall и создание правил для закрытия портов. Выбрать фаерволл и узнать как его установить вы можете, почитав наши руководства в разделе "Статьи".

А теперь небольшой инструктаж по созданию правил для закрытия портов в различных фаерволах. Для закрытия определенного порта вам нужно выбрать используемый вами Firewall из списка ниже и повторить действия, указанные в руководстве, изменив всего лишь одну деталь, это номер порта.

Инструкции составлены для самых активно используемых на данный момент фаерволов. Возможно в будущем мы будем пополнять архив, если в этом будет необходимость.

Твитнуть

Плюсануть

2ip.ru

Закрываем порты и блокируем протоколы

Чтобы защитить компьютер, не обязательно пользоваться брандмауэром: вы можете вручную закрыть порты и блокировать некоторые протоколы.

Брандмауэр способен защитить персональный компьютер и сеть от непрошеных гостей. Если вы не хотите устанавливать брандмауэр, но все же хотите защитить свой компьютер, то у вас есть возможность вручную закрыть тот или иной порт или блокировать определенные протоколы. Некоторые порты и протоколы могут быть использованы для атаки на вашу систему. Например, кто-нибудь может управлять вашим компьютером с помощью службы Telnet, если порт, через который она обычно работает (порт 23), оставлен открытым. Печально известный троян Back Orifice, дающий злобным хакерам неограниченную власть над вашей системой, использует различные порты, и порты с номерами 31337 и 31338. На сайте www.sans.org/resources/idfaq/oddports.php находится список портов, используемых различными троянами. Чтобы защитить свой компьютер, вам стоит закрыть все порты, кроме тех, которые нужны для работы, например порт 80 должен быть открыт, если вы хотите просматривать web-страницы. Полный список стандартных портов можно найти по адресу www.iana.org/assignments/port-numbers.

Чтобы вручную закрыть порты и блокировать протоколы, щелкните правой кнопкой мыши на папке Сетевое окружение (My Network Places) и выберите пункт Свойства (Properties) - откроется папка Сетевые подключения (Network Connections). Затем щелкните правой кнопкой мыши на соединении, для которого вы хотите закрыть порты, и снова выберите Свойства. Выделите в списке строчку Протокол Интернета (TCP/IP) (Internet protocol (TCP/IP) и щелкните на кнопке Свойства (Properties). На вкладке Общие (General) щелкните на кнопке Дополнительно (Advanced). В появившемся диалоговом окне Дополнительные параметры TCP/IP (Advanced TCP/IP Settings) перейдите на вкладку Параметры (Options), выделите строчку Фильтрация TCP/IP (TCP/IP Filtering) и щелкните на кнопке Свойства (Properties). Появится диалоговое окно Фильтрация TCP/IP (TCP/IP filtering). Чтобы заблокировать порты TCP, UDP и протоколы IP, для каждого из них выберите пункт Только (Permit only). Таким образом вы успешно закроете все порты TCP, UDP и заблокируете протоколы IP.

Однако закрыть все порты - это не выход. Нужно указать системе, через какие порты можно передавать данные. Запомните, что если вы хотите просматривать web-страницы, необходимо открыть порт 80! Чтобы открыть определенные порты или разрешить использование некоторых протоколов, щелкните на кнопке Добавить (Add). Укажите порты и протоколы, которые вы хотите открыть, а затем нажмите ОК. Теперь будут использоваться только порты и протоколы из составленного вами списка.

Обратите внимание, что сетевые службы и приложения используют сотни различных портов TCP и UDP. Если вы разрешите только работу с web-сайтами (порт 80), то вы не сможете использовать другие ресурсы Интернета, такие как FTP, электронная почта (e-mail), совместный доступ к файлам, потоковый звук и видео и т. д. Поэтому данный способ подходит только тогда, когда вы хотите свести к минимуму число сетевых служб и приложений, работающих на вашем компьютере.

Вдруг обнаружилась необычная активность, сайты стали падать раз в сутки без видимых причин, и часто даже ночью, когда посетителей почти нет.

Я написал хостеру, он ответил, что у меня увеличился трафик. Но откуда ему взяться? По моей статистике все оставалось почти так же. Но вот моя панель на хостинге показывала, что через мой сервер часто идет огромный трафик измеряемый в несколько мегабит!

Сейчас на скрине он нормальный, а был в тысячи раз больше. Откуда же он берется? Я запустил команду, чтобы узнать, что там ко мне присоединились?

tcpdump -npi eth0 port domain

И вот что показала мне эта команда:

08:06:28.927225 IP 46.8.19.20.33518 > 8.8.8.8.53: 31512+ A? torrents.empornium.me. (39) 08:06:28.948377 IP 8.8.8.8.53 > 46.8.19.20.33518: 31512 1/0/0 A 37.187.71.178 (55) 08:06:29.954971 IP 46.8.19.20.38343 > 8.8.8.8.53: 44472+ A? torrents.empornium.me. (39) 08:06:29.976711 IP 8.8.8.8.53 > 46.8.19.20.38343: 44472 1/0/0 A 37.187.71.178 (55) 08:06:29.977968 IP 46.8.19.20.38318 > 8.8.8.8.53: 15760+ A? torrents.empornium.me. (39) 08:06:29.977996 IP 46.8.19.20.38318 > 8.8.8.8.53: 24853+ AAAA? torrents.empornium.me. (39) 08:06:30.000435 IP 8.8.8.8.53 > 46.8.19.20.38318: 15760 1/0/0 A 37.187.71.178 (55)

Как видно, через меня кто то качает п@рно торренты с torrents.empornium.me. Как это происходит я пока не знаю, но чтобы заблокировать наглецов и весь такой торрент трафик можно просто быстро закрыть все порты кроме нужных.

Как закрыть порты на сервере?

Для начала нужно установить простенький фаервол ufw:

Sudo apt-get install ufw

В Ubuntu он установлен по умолчанию, но не запущен. Запустим его:

Sudo ufw enable

После этого ваши сайты не должны открываться, так как мы заблокировали ВСЕ! Теперь нужно просто открыт нужные нам порты простой командой:

Sudo ufw allow 22 sudo ufw allow 80 sudo ufw allow 8080

Я открыл три порта: 22 ssh порт, 80 порт прокси сервера и 8080 порт веб сервера. После этого сайты стали нормально открываться. Чтобы проверить правила для ваших портов дайте команду:

Netstat -anltp | grep "LISTEN"

У меня показало следующее:

Tcp 0 0 127.0.0.1:3306 0.0.0.0:* LISTEN 1155/mysqld tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 1315/varnishd tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 980/sshd tcp 0 0 127.0.0.1:6082 0.0.0.0:* LISTEN 1299/varnishd tcp6 0 0:::8080:::* LISTEN 2379/apache2 tcp6 0 0:::80:::* LISTEN 1315/varnishd tcp6 0 0:::22:::* LISTEN 980/sshd

Значит все нормально, после этого трафик резко снизился, хотя торренты продолжают пока стучаться в мой фаервол. Но соединится они не могут, и это хорошо. Нужно будет найти корень проблемы, но это позже с помощью тех поддержки, главное, что враг обезоружен!

Через 10 минут решил дописать немного статью, так как тех поддержка сказала, что это еще не все, порты на вход я закрыл, а на выход все разрешено. Решается все одной командой:

Sudo ufw default deny outgoing

Теперь проверим все командой sudo ufw status verbose и смотрим:

To Action From -- ------ ---- 22 ALLOW IN Anywhere 80 ALLOW IN Anywhere 8080 ALLOW IN Anywhere 3306 ALLOW IN Anywhere 22 (v6) ALLOW IN Anywhere (v6) 80 (v6) ALLOW IN Anywhere (v6) 8080 (v6) ALLOW IN Anywhere (v6) 3306 (v6) ALLOW IN Anywhere (v6)

Правда остался открыт протокол шестой версии, но кажется это не критично.

СОВЕТ ВЕБМАСТЕРУ: Умение зарабатывать в интернете - это только пол дела, вторая половина - это умение ВЫГОДНО обналичивать электронные деньги. Вот список офшорных банковских карт, на которые можно выводить средства и потом снимать с них хрустящие купюры:

1. Payoneer - Самая популярная в мире платежная система для фрилансеров. Выдает карты, находится в США.

2. EpayService - Американская платежная система, очень популярна во многих странах, бесплатно дает карту MasterCard в EVRO для жителей СНГ и Европы.

3. Skrill - Единственная платежная система которая работает с криптовалютами и при этом выпускает бесплатные банковские карты MasterCard.

4. AdvCash - Офшорный банк находится в Белизе, можно открыть счет в долларах, евро, фунтах и рублях.

5. Payeer - Штаб квартира этой платежной системы находится в Грузии, тут так же можно открыть счет в долларах, евро и рублях.

| Домен RU - 99 руб Домен РФ - 99 руб |

Привет всем читателям блога.

Сегодня мы поговорим о портах Windows

и как их закрыть. Чтобы защитить компьютер, не обязательно пользоваться брандмауэром: вы можете вручную закрыть порты и блокировать некоторые протоколы.

Брандмауэр способен защитить персональный компьютер и сеть от незваных гостей. Если вы не хотите устанавливать брандмауэр, но все же хотите защитить свой компьютер, то у вас есть возможность вручную закрыть тот или иной порт или блокировать определенные протоколы.

Некоторые порты и протоколы могут быть использованы для атаки на вашу систему. Например, кто-нибудь может управлять вашим компьютером с помощью службы Telnet

, если порт, через который она обычно работает (порт 23)

, оставлен открытым

. Во многом известный троян

Back Orifice,

дающий отморозкам неограниченную власть над вашей системой, использует различные порты, и порты с номерами 31337

и 31338

.

Чтобы защитить свой компьютер, вам стоит закрыть все порты, кроме тех, которые нужны

для работы, например порт 80

должен быть открыт, если вы хотите просматривать

web - страницы

.

Как закрыть порты

Чтобы вручную закрыть порты и блокировать протоколы, щелкните правой кнопкой мыши

на папке Сетевое окружение

(My Network Places) и выберите пункт Свойства

(Properties), откроется папка Сетевые подключения

(Network Connections). Затем щелкните правой кнопкой мыши на соединении, для которого вы хотите закрыть порты, и снова выберите Свойства

. Выделите в списке строчку Протокол Интернета (TCP/IP)

(Internet protocol (TCP/IP) и щелкните на кнопке Свойства

(Properties).

На вкладке Общие

(General) щелкните на кнопке Дополнительно

(Advanced). В появившемся диалоговом окне Дополнительные параметры TCP/IP

(Advanced TCP/IP Settings) перейдите на вкладку Параметры

(Options), выделите строчку Фильтрация TCP/IP

(TCP/IP Filtering) и щелкните на кнопке Свойства

(Properties). Появится диалоговое окно Фильтрация TCP/IP

(TCP/IP filtering)

. Чтобы заблокировать порты TCP, UDP

и протоколы IP,

для каждого из них выберите пункт Только

(Permit only).

Таким образом вы успешно закроете все порты TCP, UDP

и заблокируете протоколы IP

.

Как устранить ошибки в портах читайте

Однако закрыть все порты - это не выход. Нужно указать системе, через какие порты можно

передавать данные. Запомните

, что если вы хотите просматривать web - страницы

, необходимо открыть порт 80

! Чтобы открыть определенные порты или разрешить использование некоторых протоколов, щелкните на кнопке Добавить

(Add). Укажите порты и протоколы, которые вы хотите открыть, а затем нажмите ОК

. Теперь будут использоваться только порты и протоколы из составленного вами списка.

Обратите внимание, что сетевые службы и приложения используют сотни различных портов TCP и UDP . Если вы разрешите только работу с web - сайтами (порт 80) , то вы не сможете использовать другие ресурсы Интернета, такие как FTP , электронная почта (e - mail) , совместный доступ к файлам, потоковый звук и видео и т. д. Поэтому данный способ подходит только тогда, когда вы хотите свести к минимуму число сетевых служб и приложений, работающих на вашем компьютере.

Получение списка имеющихся в системе портов

Существует как минимум два способа:

1.

Список доступных портов можно узнать, проанализировав ключ реестра

HKEY_LOCAL_MACHINE/HARDWARE/DEVICEMAP/SERIALCOMM

2.

Можно поочередно попробовать открыть порты COM1 .. COM9,

таким образом удастся

установить все доступные порты

(т. е. порты, не открытые

другими приложениями).

Как отключить ненужные службы Windows XP Вы можете узнать

Обзор Samsung Galaxy A7 (2017): не боится воды и экономии Стоит ли покупать samsung a7

Делаем бэкап прошивки на андроиде

Как настроить файл подкачки?

Установка режима совместимости в Windows

Резервное копирование и восстановление драйверов Windows